Configurer la SSO initiée par le fournisseur de services pour Procore dans Azure AD (ID d’entra)Configure SP-Initiated SSO for Procore in Azure AD (Entra ID)

Azure Active Directory est désormais l’ID Microsoft Entra

Microsoft a renommé Azure Active Directory en Microsoft Entra ID. Les directives de cette documentation ne sont pas affectées par le changement de nom.

Note

Si votre organisation utilise les produits Gestion financière du portefeuille et Planification des immobilisations dans Procore, vous devez contacter votre Procore point of contact ou l’équipe de support technique pour configurer votre authentification unique Azure AD.

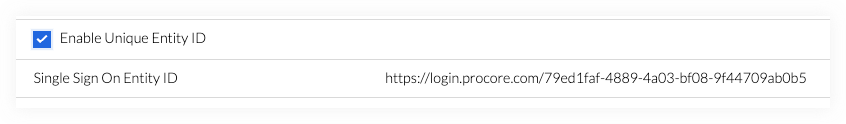

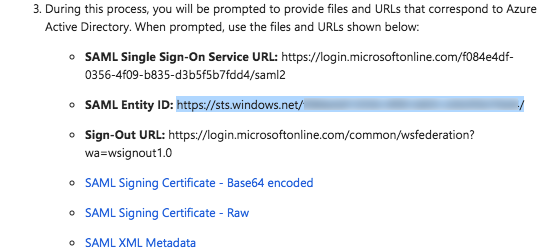

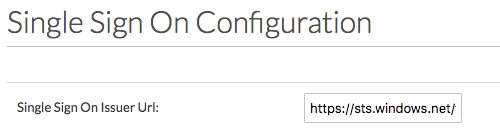

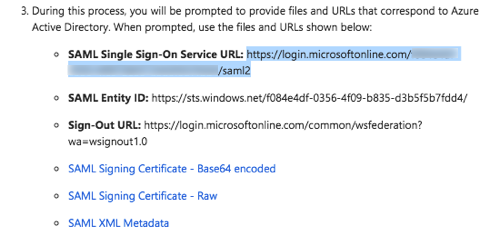

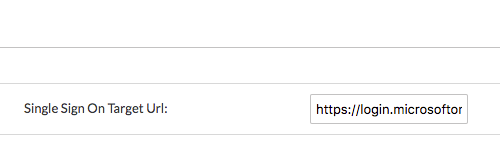

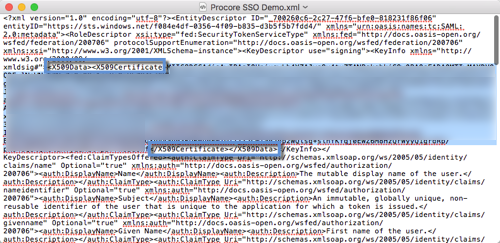

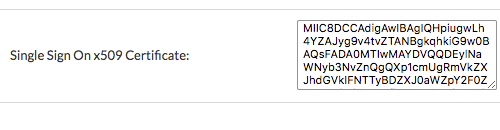

Vous devrez fournir les informations suivantes lors de la demande de configuration : URL émettrice de l’authentification unique, URL cible de l’authentification unique (facultatif pour l’authentification unique initiée par l’IdP) et certificat x509 d’authentification unique.