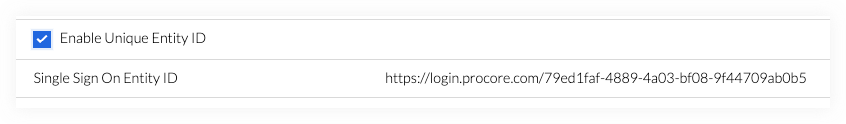

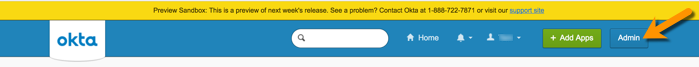

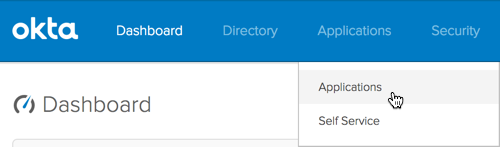

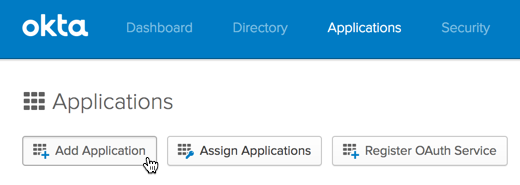

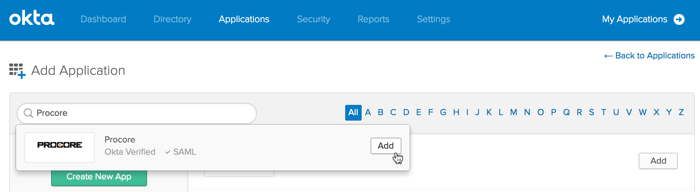

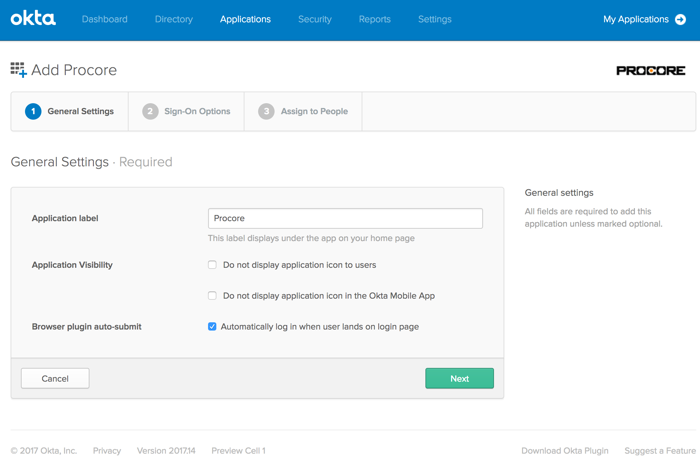

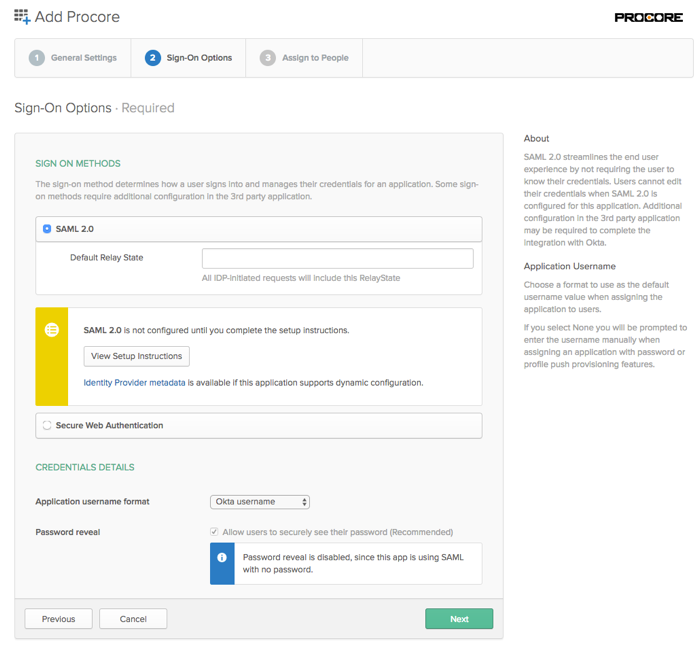

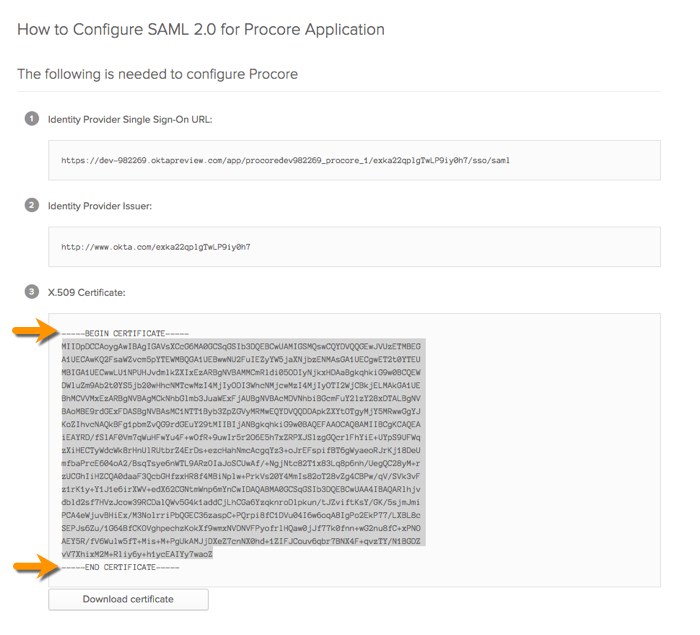

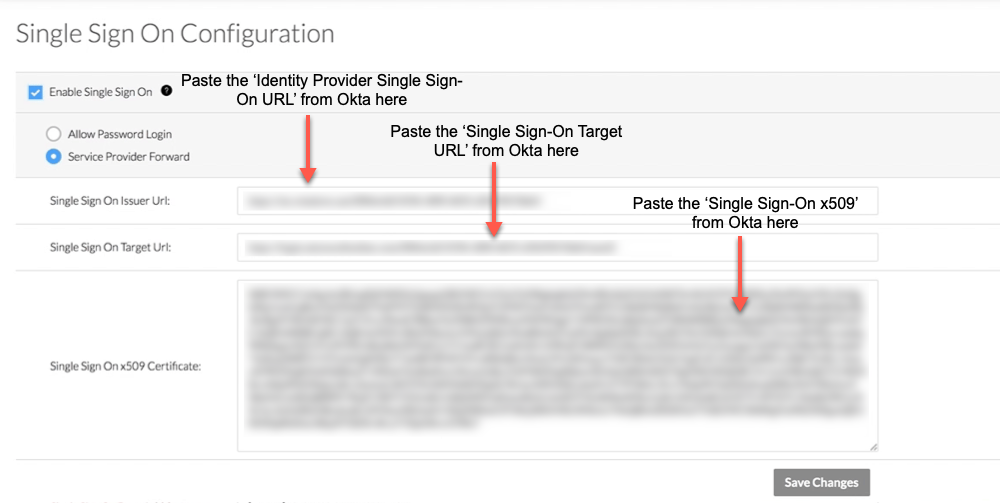

Configure SP-Initiated SSO for Procore in Okta

Note

If your organization is using the Portfolio Financials and Capital Planning products in Procore, you will need to reach out to your Procore point of contact or the Support team to set up your Okta SSO.